En esta publicación aprenderá más sobre una de las prácticas más comunes que usan los malhechores y cómo protegerse de estas. Hablaremos de la Suplantación de Identidad, también conocida como Phishing.

Cualquier persona con los conocimientos mínimos puede estafar desde Internet y cualquier persona que no esté bien preparada, puede ser estafada por estos.

Que es la suplantación de Identidad en Internet o Phishing?

Dicho de modo sencillo es «hacerse pasar por otra persona o entidad, pero en Internet«. Según la enciclopedia Oxford, el Phishing es una «Estafa que tiene como objetivo obtener a través de Internet, datos privados de los usuarios, especialmente para acceder a sus cuentas o datos bancarios.» Phishing viene de un término en Inglés que significa «Pescando», es decir el acto de pescar incautos con una caña de pescar virtual.

Dicho de modo más completo, es el acto que busca presentar a perfectos desconocidos, como una entidad financiera o comercial, ya sea este un banco, empresa de telefonía, red social u otro organismo. La finalidad es que tú creas que estás tratando con la entidad correcta y sin que lo sepas, entregar datos o el acceso a tus información personal sin presentar dudas u oponer resistencia. Ojo que este tipo de métodos lo aplican para robar todo tipo de datos como: acceso a portales, datos de tarjetas de crédito (compras falsas), etc.

Dato importante: Según el portal del medio El Mercurio, Chile registró cinco mil ataques de “phishing” al día en 2020 e indican que estos ataques se tornan cada día más sofisticados, llegando a ser incluso más difíciles de detectar para usuarios cautelosos.

Técnicas de Phishing más utilizadas

Emails Aparentemente Legítimos

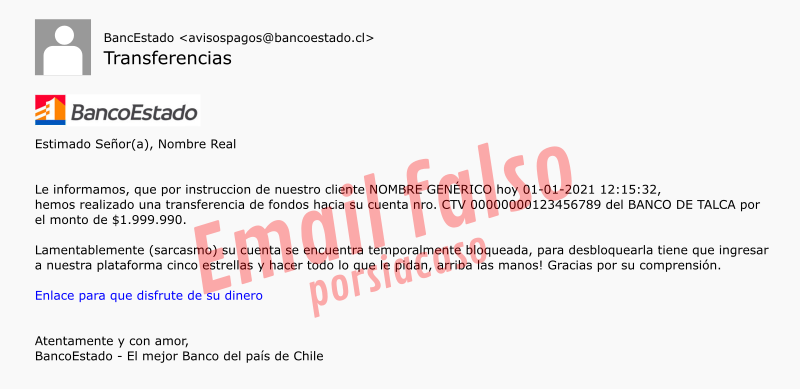

Un ejemplo de ello, es que te llegue un email de un remitente tipo soporte@tubanco.cl y ojo con lo de tubanco.cl, el cual pudiera ser perfectamente el dominio de tu banco. La pregunta que cabe destacar es ¿Cómo pueden enviarme un email con una dirección de mi propio banco?. No es magia Harry, solo requiere a una persona con malas intenciones, un dispositivo electrónico e Internet. Existe una forma (Que no explicaremos en detalle por motivos obvios) de enviar correos electrónicos, haciéndose pasar por una cuenta de email que no sea la propia, mediante formularios creados específicamente con ese fin, los cuales se pueden modificar a voluntad.

Este tipo de emails suelen contener un remitente aparentemente genuino, los mismos logos, textos y demás contenido que perfectamente podríamos encontrar en un email proveniente de una entidad real, pero suelen contener frases tipo «su cuenta se encuentra temporalmente bloqueada» junto con enlaces a sitios de dudosa reputación que dirigen a Sitios Falsificados, por ende es importante aprender a reconocer dominios (hablaremos de ello a continuación).

Sitios Web Falsos

Otro ejemplo es el de un Sitio Web Falsificado, en el cual se puede encontrar exactamente la misma información de la web original, hasta con formulario de acceso. Siendo tal formulario el instrumento primordial para conseguir datos. Una vez que ingresas con tus datos a este tipo de portales, te indica que tu cuenta está temporalmente bloqueada (u otro invento) y además te solicita que completes unas casillas con tus coordenadas de transferencia o subiendo una fotografía de este documento e inclusive solicitando mediante llamada el numero actual de tu digipass (generador de claves). Tras esto, serás enviado al sitio legítimo de tu banco y así no despertar sospecha alguna. Con este procedimiento brindaste todos los datos necesarios para que un tercero pueda vaciar por completo tu cuenta bancaria.

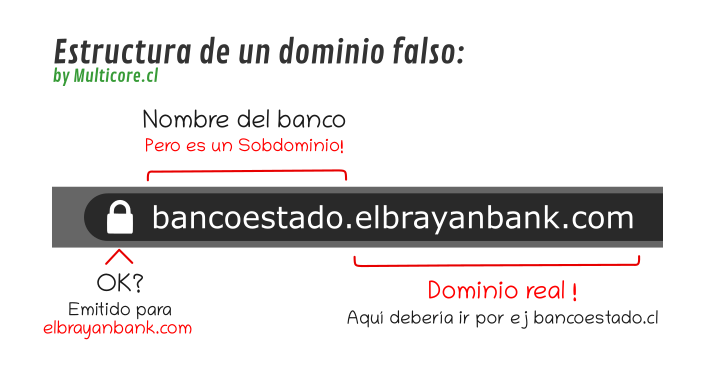

Cabe destacar que la mayoría de estos sitios utilizan Certificados SSL (candado) y direcciones web muy similares.

¿Cómo evitar el Phishing?

Existen tres técnicas, que puestas en práctica a la vez, pueden protegerte de ser víctima de este tipo de estafas:

El Sentido Común

Hay que evitar cometer errores como por ejemplo abrir links que nos llegan a nuestro email y siempre debemos detenernos a examinar el contenido. Recuerda que los bancos no envían enlaces de acceso ni solicitan datos sobre tu cuenta a través de Internet. También evita descargar cualquier tipo de archivo sospechoso o iniciar sesión a través de webs con enlaces extraños (como el de la imagen anterior) y si te es posible, configura tu lector de coreos para que no haga descargas automáticas.

Herramientas de Seguridad

Otra cosa muy importante, es tener herramientas de seguridad. Un antivirus adecuado va a ayudarnos a evitar la entrada de software malicioso que pueda ser utilizado por un atacante para obtener datos mediante un troyano (aplicación maliciosa disfrazada) y hasta controlar nuestro equipo. Por ejemplo el que viene por defecto en Windows, llamado Windows Defender es muy completo ya que está en permanente actualización y detiene cada última amenaza que aparece. Aún así hay herramientas y técnicas especiales que permiten la detección y anulación de sitios web, además de emails maliciosos.

Actualizaciones

Por otra parte, también es esencial contar con las últimas versiones disponibles. En muchas ocasiones surgen vulnerabilidades que pueden ser aprovechadas por los piratas informáticos para llevar a cabo sus ataques. De ahí que debamos corregir los fallos manteniendo las actualizaciones automáticas y revisando periódicamente que nuestro sistema y programas se encuentren al día.

Las peores amenazas virtuales son imperceptibles…

En Conclusión

Las técnicas de fishing han avanzado muchísimo, pero hasta el momento, son ineficaces contra alguien con: sentido común, las herramientas de seguridad necesarias y que se preocupa de actualizar con regularidad. Podrás encontrar más consejos sobre seguridad informática en este enlace.

Muchas gracias por pasarte por nuestro Blog!